W obecnych czasach na użytkowników poczty email czeka wiele zagrożeń. Są to m.in. nagminny SPAM, wyłudzanie danych osobowych oraz podszywanie się pod adres email danego użytkownika. Jednymi z prostszych sposobów na zminimalizowanie tego typu zagrożeń jest posiadanie w strefie DNS rekordów SPF i DKIM. Dobrą praktyką jest rozszerzenie tej ochrony o dodanie rekordu DMARC, co zostanie pokazane w tym artykule.

O rekordach SPF, DKIM i DMARC

SPF (Sender Policy Framework) - "przywiązuje" domenę do konkretnego serwera/ów. Określa, z jakich serwerów może zostać wysłana poczta z danej domeny. Rekord ten działa w ramach usługi DNS, który odpowiada za poprawną identyfikację serwera pocztowego. Pozwala na poprawną weryfikację wiadomości u odbiorcy wiadomości.

Przykładowy rekord SPF: v=spf1 +a +mx +ip4:136.243.110.88 ~all

DKIM (DomainKeys Identified Mail) - przy wysyłce maila zostaje on podpisany specjalnym kluczem. Serwer odbiorcy przy odbieraniu wiadomości, komunikuje się z rekordami DNS Twojej domeny i sprawdza podpis. DKIM nie pozwala podszyć się pod Ciebie w internecie.

Przykładowy rekord DKIM: v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAyGIV4qmWRY9XWyWdgfpC900bXScRVCJY1lnItlw91gnJzsO97aDypWA4jIeqjadlLSEiXHaNouaGyWfSQvFkbeuEGrxZCHGpPFUlPrFp5AaQ02/p3laQK+Sx2E/jdeclvOtX7MU2D3GTKNjR6loRk3+QlzIouWVpPKQig3w1DF0o7q6d4Y32Kc5k+XUYATZXiPA1i5Q8OfMgDEJ5Es++8dTNtP8xJ5k7mLLvtxmxhTz5QEsRiSBCynDm5FLVMWDuPttlYKfNxonsYzj+HnTq3YTuRhHod1BckAvRTBu1SWfbLnxaCSYiI2ExqxKrU71UyILtmG9dm/0gT6ctIX3bNQIDAQAB;

Aby jeszcze bardziej podnieść bezpieczeństwo stworzono DMARC (Domain-based Message Authentication, Reporting, and Conformance). Rekord ten pozwala właścicielowi domeny, określić zasady mówiące skrzynce pocztowej, jak ma postępować z podejrzanymi wiadomości wysyłanymi z danej domeny. Jest to inicjatywa, nad którą pracują i której używają firmy takie jak Google, Facebook, PayPal, czy Amazon. DMARC łączy w sobie zarówno SPF jak i DKIM oraz oferuje dodatkowe zabezpieczenia.

Oto typowe tagi używane w rekordach TXT DMARC:

|

Nazwa tagu |

Wymagane |

Przeznaczenie |

Przykład |

|

v |

Wymagane |

Wersja protokołu |

v=DMARC1 |

|

p |

Wymagane |

Zasady domeny |

p=quarantine |

|

pct |

Opcjonalne |

Procent wiadomości poddawanych filtrowaniu |

pct=20 |

|

rua |

Opcjonalne |

URI do przekazywania raportów zbiorczych |

rua=mailto:kowalski@thecamels.pl |

|

sp |

Opcjonalne |

Zasady dla subdomen domeny |

sp=reject |

|

aspf |

Opcjonalne |

Tryb regulacji SPF |

aspf=r |

Tutaj zostały wymienione tylko najpopularniejsze tagi, resztę znaleźć na stronie Rejestr tagów DMARC.

Wymagane są tylko tagi v (wersja) i p (zasady). Dostępne są trzy ustawienia zasad (dyspozycji dla wiadomości):

- none (brak) - nie podejmuj żadnych działań. Rejestrowanie odpowiednich wiadomości tylko w raporcie dziennym,

- quarantine (poddawaj kwarantannie) - oznacz wyłapane wiadomości jako spam,

- reject (odrzucaj) - anuluj wiadomości.

Warto dodać adres e-mail do opcjonalnego tagu rua, co pozwoli na otrzymywanie raportów dziennych.

Jak ustawić DMARC?

- Jeśli nie wiesz gdzie znaleźć edytor stref DNS, to zajrzyj do naszego poradnika.

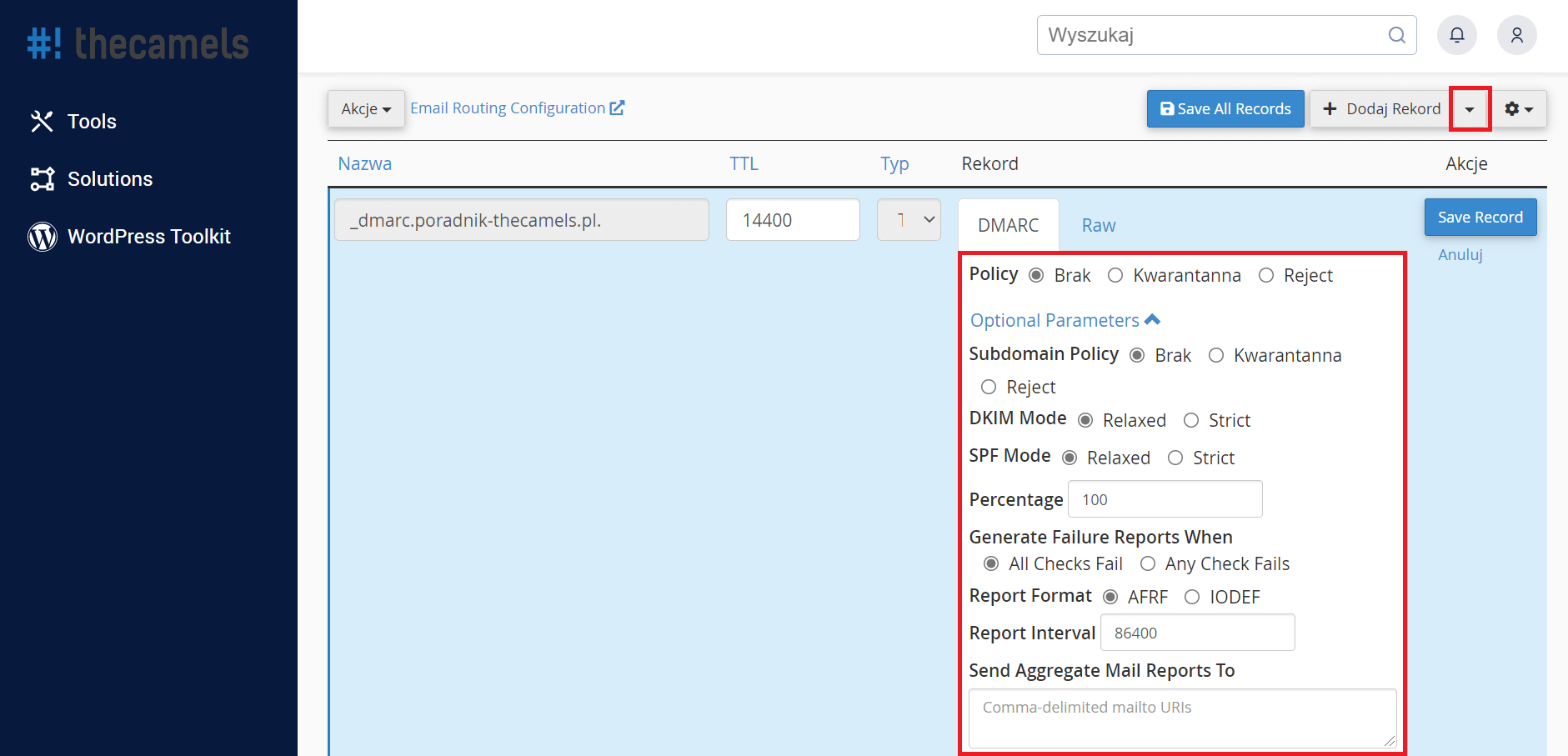

- Następnie kliknij "strzałkę w dół" przy przycisku Dodaj rekord. Z rozwijanej listy wybierz "Add DMARC record". Pojawią się podstawowy widok dodawania rekordu DMARC, niestety bardzo ogranicza nasze pole manewru. Dlatego klikamy "Optional Parameters", aby wyświetlić wszystkie dostępne opcje. Poniżej opiszemy podstawową konfigurację rekordu:

- Policy - ustaw na Brak pozwoli na niepodejmowanie żadnych działań, ale będą rejestrowane wszystkie zdarzenia,

- Subdomain Policy - ustaw na Brak, takie samo działanie jak wyżej, tylko że dla subdomen,

- DKIM Mode i SPF Mode - zostaw na Relaxed,

- Percentage - ustaw na 100 to procent wiadomości, które będą filtrowane,

- Generate Failure Reports When - wybierz Any Check Fails,

- Report Format - można wybrać według uznania. Oba raporty są czytelne dla użytkownika,

- Report Interval - zostaw wartość 86400, czyli 24 godziny,

- W dwóch ostatnich polach wpisz adres email, na który mają przychodzić powiadomienia oraz raporty,

- Naciśnij przycisk "Dodaj rekord", aby wprowadzić zmiany.

To jest najbardziej podstawowa konfiguracja, którą każdy powinien dostosować ją do swoich potrzeb.

Należy pamiętać, że po każdej zmianie w strefie DNS następuje tzw. propagacja DNS.